Posiadacze portfeli kryptowalutowych dostają na adres domowy papierowe listy. To oszustwo. Skąd mają nasze dane?

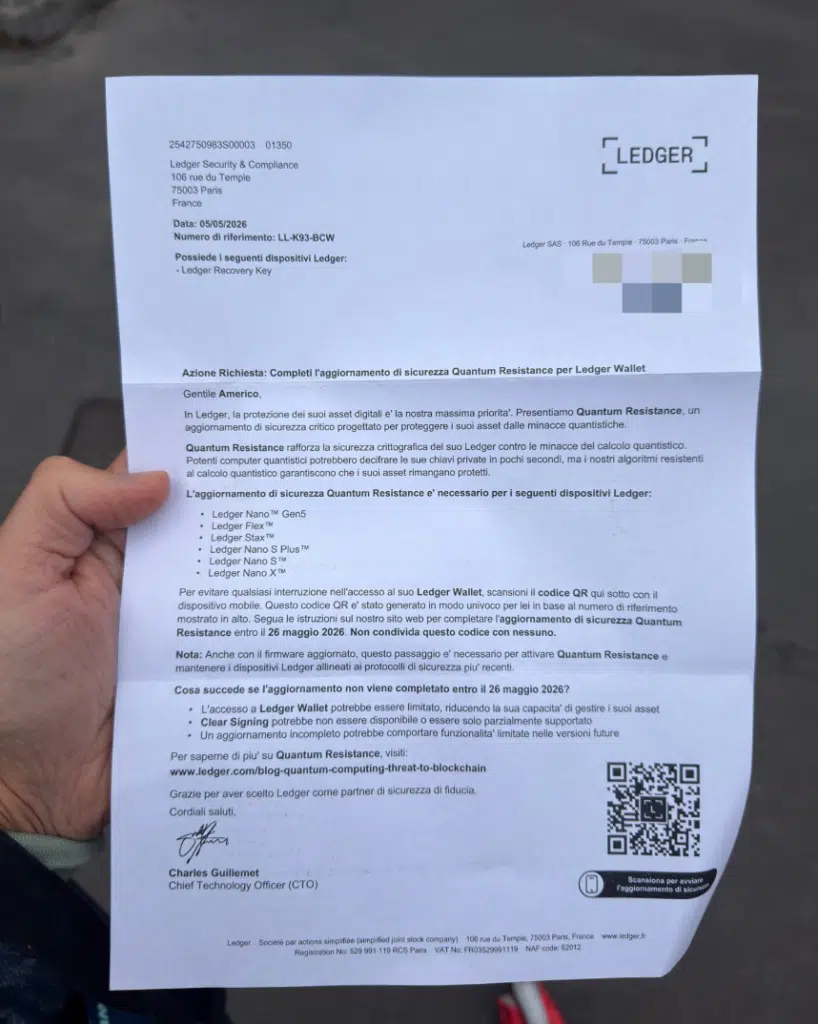

W dniu wczorajszym jeden z użytkowników portfela sprzętowego Ledger mieszkający na co dzień we Włoszech opublikował na platformie społecznościowej X zdjęcie listu, który otrzymał na swój domowy adres. Papier zawierał logo francuskiej firmy, podpis dyrektora technicznego, kod QR i wezwanie do pilnej aktualizacji zabezpieczeń portfela. To próba oszustwa i kolejna odsłona kampanii, która od jesieni 2025 roku przenosi strategie phishingowe z poczty elektronicznej do skrzynek na listy, a teraz po raz pierwszy na większą skalę dotyka Europy. Czy już wkrótce problem dotknie Polaków?

Skąd oszuści mają nasze adresy

Ledger to francuski producent portfeli tzw. sprzętowych służących do przechowywania kryptowalut, bez konieczności dostępu online (tzw. „zimny portfel”). Urządzenia tego typu przechowują w swojej pamięci klucze prywatne offline, więc same w sobie są co do zasady bezpieczne. Problemem są natomiast same dane klientów. W lipcu 2020 roku wyciekła duża baza e-commerce zawierająca około miliona adresów e-mail oraz pełne dane kontaktowe blisko 272 tysięcy osób, w tym imiona, nazwiska, numery telefonów i adresy domowe. Plik trafił na forum RaidForums i krąży w sieci do dziś. Na początku stycznia 2026 roku doszło do kolejnego incydentu: izraelska platforma Global-e, która obsługuje płatności w sklepie Ledgera, zgłosiła nieautoryzowany dostęp do swojej infrastruktury chmurowej. Wśród wykradzionych informacji znalazły się nazwiska, adresy wysyłkowe, e-maile i numery telefonów kupujących.

Obydwa wycieki posłużyły do stworzenia przez cyberprzestępców gotowej „bazy celów”. Pierwsza fala papierowego phishingu ruszyła z amerykańskich adresów nadawczych jesienią ubiegłego roku. Listy wzywały do „autentykacji” tudzież „potwierdzenia transakcji” pod groźbą trwałej utraty dostępu do portfela. Termin podawano krótki, ton był naglący, papier dobrej jakości, a niektóre egzemplarze miały nawet hologramy. Wariant włoski jest niemal identyczny z amerykańskim, tylko w lokalnym języku i z lokalnym terminem ważności.

Jak dokładnie działa mechanizm oszustwa

Mechanizm jest stosunkowo prosty. Po zeskanowaniu kodu QR ofiara trafia na stronę łudząco podobną do panelu Ledger Live. Tam pojawia się prośba o wpisanie 24-wyrazowej frazy odzyskiwania, tak zwanego seed phrase. Kto zna seed, ten ma pełny dostęp do wszystkich kryptowalut przypisanych do portfela. Ledger od lat powtarza w komunikatach, że nigdy, żadnym kanałem, nie prosi o wpisanie frazy odzyskiwania, ale każda kolejna kampania pokazuje, że część użytkowników mimo wszystko daje się na to złapać.

Polski wątek na razie nie wybrzmiał, ale geografia ataku jasno pokazuje kierunek. Pierwsze listy szły w Stanach Zjednoczonych, teraz pojawiły się we Włoszech. Polskich klientów Ledgera nie brakuje, a ich dane prawdopodobnie znalazły się w obu wyciekach, zwłaszcza w styczniowym, który dotyczył międzynarodowych zamówień obsługiwanych przez Global-e. Co istotne, polscy odbiorcy są na taki wariant gorzej przygotowani niż na klasyczny phishing mailowy. List z porządnym papierem firmowym i podpisem dyrektora wygląda dużo bardziej wiarygodnie niż wiadomość w spamie.

Jak reagować

Co robić, gdy taka koperta trafi do skrzynki? Nie skanować kodu, nie wchodzić na adres podany w piśmie, a najlepiej zrobić zdjęcie i zgłosić sprawę policji podając adres zgłaszany przez samego producenta. Frazy odzyskiwania nie wpisuje się nigdzie poza samym urządzeniem podczas jego konfiguracji albo odtwarzania. Bez wyjątków. Żaden producent portfela sprzętowego nie wymaga „aktualizacji” ani „potwierdzania” przez kod QR z papierowego listu.

Przeczytaj też:

Rafał Zaorski liże rany i otwiera kolejną kontrariańską pozycję. „Małpy nigdy się nie nauczą”

Nowe fakty w sprawie zondacrypto. Poszkodowani Polacy ruszają do Estonii po swoje pieniądze