Chińskie superkomputery zhakowane, skradzione dane myśliwców, pocisków hipersonicznych. Giga-włamanie do krytycznej instytucji

Chiny, długo kojarzone z prowadzonym na ogromną skalę szpiegostwem cybernetycznym i przemysłowym, właśnie znalazły się po przeciwnej stronie takich aktywności. Odkryto bowiem gigantyczne włamanie do Narodowego Centrum Superkomputerowego (National Supercomputing Center, NSCC) w Tiencinie, jednej z najbardziej krytycznych chińskich placówek obliczeniowych, uruchomionej w 2009 roku,

NSCC w Tiencinie jest jednym z kilku najważniejszych superkomputerowych centrów w ChRL – obok placówek w Guangzhou, Shenzhen i Chengdu. Ośrodek ten Chiny desygnowały jako scentralizowany hub infrastrukturalny, obecnie obsługujący ponad 6000 klientów z całego kraju, w tym agencje naukowe i obronne.

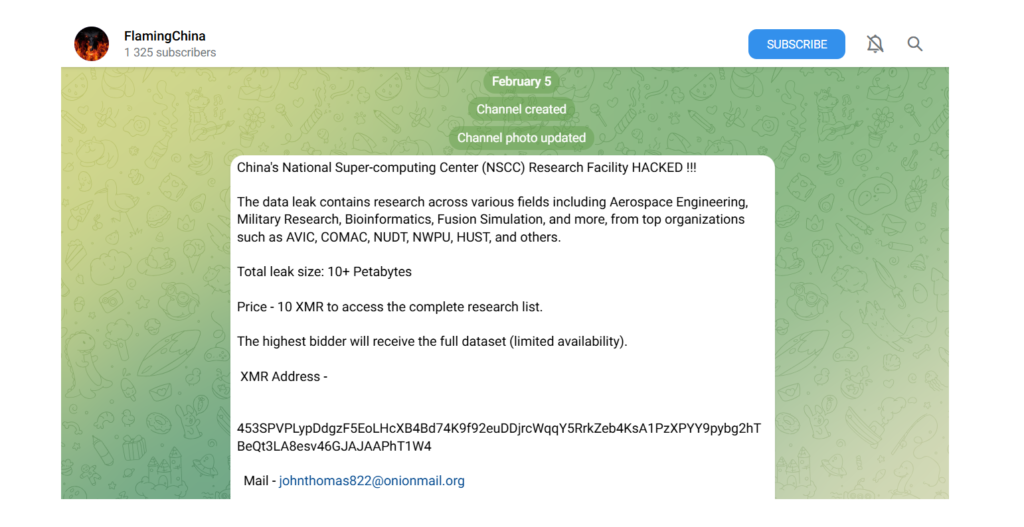

W tym kontekście nietrudno się domyśleć, że włamanie miało dla chińskich władz wymiar iście katastroficzny – doprowadziło bowiem do wykradzenia ponad 10 petabajtów wrażliwych danych o znaczeniu militarnym czy przemysłowym. Incydent został ujawniony poprzez konto „FlamingChina”, które 6 lutego 2026 roku opublikowało próbkę danych na anonimowym kanale na Telegramie.

Włamaniem wojujesz, od włamania giniesz

Złodziej danych zastosował architekturę ekstrakcji opartą na rozproszeniu ruchu, zamiast koncentrowania dużych wolumenów w jednym miejscu. Dane miały zostać pracowicie „wyeksfiltrowane” w ciągu około sześciu miesięcy, do czego wykorzystano domenową sieć VPN (której zabezpieczenia sprawcy naturalnie złamali) oraz rozproszonego botneta, co umożliwiło jednoczesne pobieranie i przechowywanie plików na wielu serwerach na raz, minimalizując ryzyko wykrycia przez systemy monitorowania bezpieczeństwa.

Efekty pracy tych narzędzi okazały się być zdumiewające – zaś długa i cierpliwa aktywność hakerska umożliwiła przejęcie gigantycznych ilości informacji. Jak wiadomo, jeden petabajt odpowiada 1000 terabajtom, podczas gdy, dla porównania, typowy laptop o wysokiej specyfikacji dysponuje pojemnością rzędu 1 terabajta. Oznacza to, że wykradziony wolumen danych przekracza pojemność dziesiątek tysięcy standardowych urządzeń. Nawet taka ilość blednie jednak w obliczu charakterystyki skradzionych informacji.

Próbki wykradzionych zasobów zawierają dokumenty oznaczone klauzulą „tajne” w języku chińskim, schematy techniczne pocisków, animowane symulacje i renderingi sprzętu obronnego, w tym bomb i pocisków. Materiał obejmuje najbardziej ściśle tajne informacje, takie jak dane z testów myśliwców czy pocisków hipersonicznych, a także wyniki badań z zakresu inżynierii lotniczej, prac badawczych w innych dziedzinach przemysłu zbrojeniowego, bioinformatyki oraz symulacji procesów fuzji jądrowej.

Pliki powiązane są bezpośrednio z tak kluczowymi podmiotami jak Aviation Industry Corporation of China (AVIC), Commercial Aircraft Corporation of China (COMAC) oraz National University of Defense Technology (NUDT). Instytucje te stanowią jedne z najważniejszych filarów badawczych i produkcyjnych chińskiego przemysłu zbrojeniowego, lotniczego, kosmicznego czy cybernetycznego. Słowem, nie tak łatwo wyobrazić sobie zbiór danych, którego kradzież zabolałoby Chiny i ich władze mocniej.

Chiny zhakowane bez mydła

Haker, kimkolwiek ów jest (lub owi są – niemal pewne jest bowiem, że włamanie nie było dziełem pojedynczego „entuzjasty”) oferuje ograniczony podgląd próbek danych za kilka tysięcy dolarów, natomiast pełny dostęp wyceniono na setki tysięcy dolarów, z płatnością w kryptowalucie. Eksperci z SentinelOne (Dakota Cary) oraz NetAskari (Marc Hofer) po przeglądzie próbek stwierdzili, że zawartość odpowiada profilowi klientów NSCC i odzwierciedla szeroki zakres obsługiwanych projektów.

Ich wstępna ocena ma wskazywać na autentyczność materiału, choć pełna weryfikacja pochodzenia jest naturalnie niemożliwa bez niezależnego, uczciwego audytu – do którego naturalnie nie dojdzie, z oczywistych względów. Metoda ataku, choć nie należąca do najbardziej wyrafinowanych pod względem wykorzystanego hackware’u i exploitów, okazała się zaskakująco skuteczna dzięki prostemu wykorzystaniu luki w infrastrukturze VPN i rozproszonej ekstrakcji, co umożliwiło długotrwałą, niezauważoną operację.

Skala wykradzionego zbioru – ponad 10 PB – czyni go niemal jaskinią skarbów dla służb wywiadowczych krajów „nieprzyjaznych” wobec Pekinu. Prócz samej ilości oraz tematyki danych liczy się także ich jakość. Dane z symulacji uzbrojenia hipersonicznego czy myśliwców przyszłości obejmują bowiem nie tylko statyczne pliki, lecz także dynamiczne modele obliczeniowe, których wartość dla analizy porównawczej lub replikacji technologii jest trudna do przecenienia w kategoriach inżynieryjnych.

Co jakże znaczące, chińskie Ministerstwo Nauki i Technologii oraz Chińska Administracja Cyberprzestrzeni (Cyberspace Administration of China) nabrały wody w usta i nie udzieliły dotychczas komentarza w sprawie incydentu. Ciekawe, że Chiny doskonale zdają sobie sprawę z zagrożenia cybernetycznego (same będąc jednym z głównych jego źródeł) – i całkiem niedawno podejmowały zresztą prewencyjne środki zaradcze. Ewidentnie jednak, jak boleśnie udowodniła praktyka, niewystarczające.