Reklamy na YouTube kopały kryptowalutę Monero

Użytkownicy programów antywirusowych zaczęli zgłaszać dziwne komunikaty o zagrożeniu wirusem miningu kryptowalut. Skargi zaczęły się od osób korzystających z YouTube, platformy opartej o cyfrowe rozwiązania reklamowe (DoubleClick). Reklamy zainfekowane były programem malware, które kradło moc obliczeniową procesorów użytkowników do kopania kryptowaluty Monero.

W tym tygodniu użytkownicy zaczęli umieszczać skargi do swoich dostawców na Twitterze, informując, że ich programy antywirusowe wykryły kod miningu kryptowaluty Monero w reklamach, które zostały im wyświetlane na witrynie YouTube.

Skargi pojawiały się nawet wtedy, gdy użytkownicy zmieniali przeglądarkę internetową z której korzystali, a podawane informacje nt potencjalnego zagrożenia ograniczały się do platformy YouTube.

„Hackerzy wykorzystali DoubleClick firmy Google, która tworzy i zapewnia usługi wyświetlania reklam internetowych w celu dystrybucji ruchu. Dane z sieci Trend Micro ™ Smart Protection Network ™ pokazują, że dotknięte kraje to Japonia, Francja, Tajwan, Włochy i Hiszpania. Nasze wyniki zostały już ujawnione Google.” – opisują specjaliści ds. bezpieczeństwa Trend Micro ™.

Cyberbezpieczeństwo?

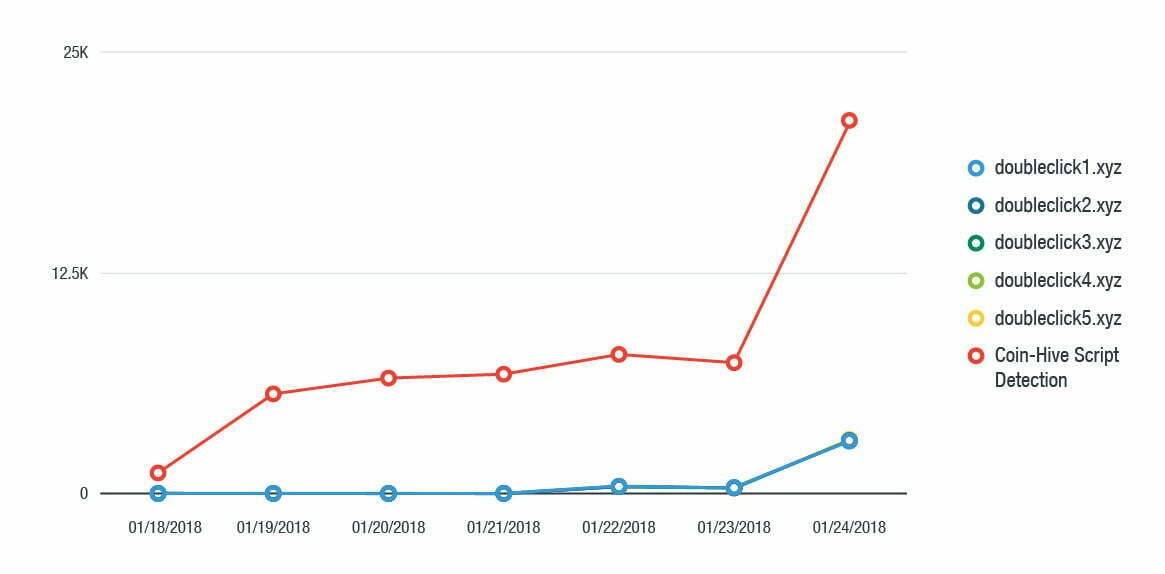

24 stycznia 2018 r firma Trend Micro, zajmująca się m.in. cyberbezpieczeństwem, zaobserwowała, że liczba wykrytych przez cyberprzestępców Coinhive potroiła się w związku z kampaniami marketingowymi. Odkryli, że reklamy występujące na witrynach internetowych o wysokim natężeniu ruchu internautów, nie tylko używały Coinhive (wykrywanego przez Trend Micro jako JS_COINHIVE.GN), ale także osobnego oprogramowania kopiącego na prywatny pool, który łączył się z prywatną pulą portfeli.

Google, czyli właściciel platformy Youtube oraz usługi DoubleClick oświadczyli o usunięciu problemu w przeciągu kilku godzin od wypłynięcia informacji do opinii publicznej. Reklamy na stronach oparte były o JavaScript, których kod odnosił się do miningu kryptowaluty Monero. W 90% reklamy publicznie wykorzystywały dostępny JavaScript, który jest dostarczany przez Coinhive. Platforma uważana za bardzo kontrowersyjną, z racji umożliwiania swoim subskrybentom na potajemne użyczanie mocy obliczeniowej, co powoduje nielegalny zysk, kosztem nieświadomego użytkownika.

Tego typu rozwiązania stają się coraz bardziej popularne. Hackerzy odchodzą od standardowych tricków na clickbaity i złośliwe oprogramowania nie dające odpowiedniego zysku. Kradnąc moc obliczeniową GPU oraz CPU mają duże pole do popisu.

Co o tym sądzicie? Czy spotkaliście się z podobną sytuacją? Zapraszamy do dyskusji