Aktualizacja Adobe Flash wykorzystana do kopania kryptowaluty

Oszuści bazujący na wgrywaniu złośliwych oprogramowań kopiących nielegalnie kryptowaluty przeszli na wyższy poziom. Twórcy ukrywają złośliwe oprogramowanie do wydobywania kryptowaluty Monero w fałszywej aktualizacji Adobe Flash, która faktycznie aktualizuje Flasha do najnowszej wersji. Podczas gdy fałszywe aktualizacje Flash były zwykle łatwe do wykrycia i uniknięcia, nowa metoda została wykorzystana w nowatorski sposób i ukradkiem pobierała złośliwy program cryptojacking dla systemów Windows.

Raport na temat bezpieczeństwa cybernetycznego wydany przez Zespół ds. Analizy zagrożeń Pablo Alto Network, ujawnił, że złośliwe oprogramowanie ukradkiem zmusza komputery do wydobywania kryptowaluty Monero (XMR) przez zainstalowanie „XMRig cryptocurrency miner”. Podczas gdy wydaje nam się, że instalujemy legalną aktualizację Adobe Flash, złośliwy plik zakrada się w celu użyczenia naszych komputerów do nielegalnego wydobywania Monero.

„Znaleźliśmy 113 przykładów złośliwego oprogramowania spełniającego te kryteria od marca 2018 roku. Aż 77 z tych prób złośliwego oprogramowania identyfikuje się z tagiem CoinMiner w AutoFocus. Pozostałe 36 dzieli inne dane z tymi plikami wykonawczymi CoinMiner” – napisał na blogu zespół Pablo Alto Network

Wydobywanie kryptowaluty Monero

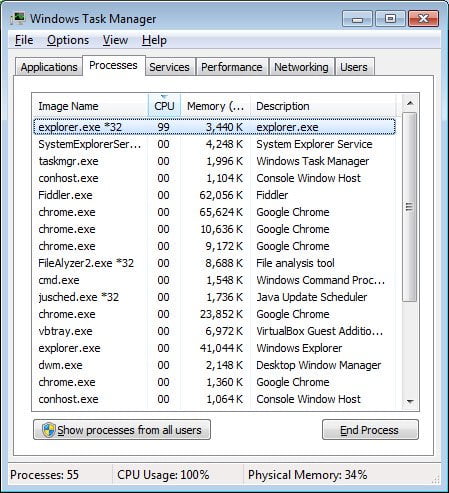

Poniżej przedstawiony jest spis procesów w zainfekowanym komputerze po zaktualizowaniu fałszywej wtyczki Adobe Flash. Jak widać na załączonym screenie, CPU komputera używa 100% mocy do wydobywania kryptowaluty Monero.

Tego typu złośliwe oprogramowanie może złapać wiele firm z powodu uzasadnionego wyglądu żądania aktualizacji pop-up Adobe. Fakt, że pobieranie faktycznie aktualizuje systemy do aktualnej wersji Flasha, również zwiększa wiarygodność ataku. Dla przeciętnego użytkownika nowo odkryte aktulizacje były zauważone już w sierpniu br. Działają jak aktualizacje Flash, a nawet imitują wyskakujące powiadomienia z oficjalnego instalatora Adobe.

Podczas gdy Flash Player jest aktuliazowany, ofiara nie wie, że Coinminer został cicho zainstalowany na komputerze i zaczął korzystać z podzespołów do wydobycia Monero. Po uruchomieniu, plik ten połączy się z pulą górniczą xmr-eu1.nanopool.org i zacznie używać praktycznie 100% mocy CPU komputera. Cryptojacking z użyciem Monero nie jest nową metodą. Hakerzy i oszuści bazujący na cryptojackingu w ciągu dalszym wykorzystują ten sposób zarówno w grach komputerowych, jak i fałszywych stronach internetowych.

Czy byliście ofiarami cryptojackingu? Zapraszamy do dyskusji!