Ktoś przez ponad 3 lata infekował strategiczne firmy na całym świecie! Krytyczną lukę w zabezpieczeniach wykryto dopiero teraz

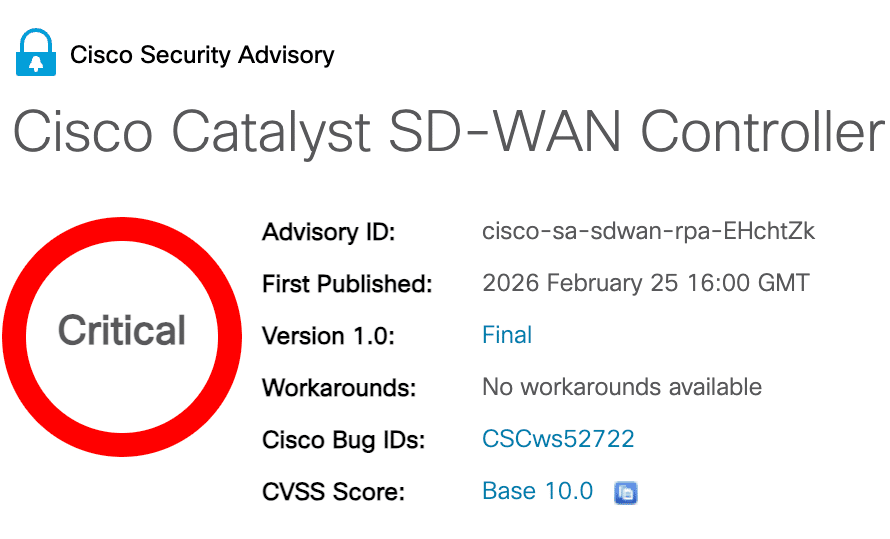

Wczoraj, 25 lutego 2026 roku, firma Cisco potwierdziła istnienie krytycznej luki bezpieczeństwa oznaczonej jako CVE-2026-20127, która pozwalała hakerom przejmować pełną kontrolę nad kluczowymi elementami sieci komputerowych. Tego samego dnia amerykańska agencja CISA uznała sytuację za na tyle poważną, że wydała pilną dyrektywę awaryjną Emergency Directive 26-03 i dodała podatność do katalogu Known Exploited Vulnerabilities, czyli listy luk, które są aktywnie wykorzystywane przez atakujących.

Niechciany gość uwił sobie gniazdko w systemach infrastruktury krytycznej

Problem dotyczy systemu Cisco Catalyst SD-WAN, czyli technologii używanej przez duże firmy, operatorów telekomunikacyjnych oraz instytucje publiczne do zarządzania ruchem sieciowym pomiędzy oddziałami i centrami danych. W praktyce jest to „mózg” nowoczesnej sieci. Jeśli ktoś przejmie nad nim kontrolę, może podsłuchiwać ruch, przekierowywać dane, a nawet całkowicie sparaliżować działanie organizacji. Według ujawnionych informacji luka umożliwiała atakującemu z internetu obejście zabezpieczeń logowania i uzyskanie bardzo wysokich uprawnień administracyjnych, bez znajomości hasła.

Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą lukę (CVE-2022-20775), która finalnie dawała im pełen dostęp (root). W ten sposób mogli utrzymywać dostęp latami.

Michał Sajdak z portalu „Sekurak”

Najbardziej niepokojące jest jednak to, że exploatacja tej podatności trwała co najmniej od 2023 roku, a więc ponad trzy lata. Hakerzy nie tylko wchodzili do systemów, ale robili to w sposób wyjątkowo sprytny. Po uzyskaniu dostępu obniżali wersję oprogramowania, wykorzystywali starszą lukę do przejęcia pełnej kontroli systemowej, a następnie przywracali oryginalną wersję. Dzięki temu ich obecność była praktycznie niewidoczna dla administratorów. W ten sposób mogli przez długi czas utrzymywać dostęp do sieci, dodawać nieautoryzowane połączenia i obserwować lub modyfikować ruch danych.

Cisco uważa sprawców za „wyjątkowo zaawansowanych”

Zespół Cisco Talos, zajmujący się analizą zagrożeń, śledzi tę kampanię pod nazwą UAT-8616 i określa sprawców jako wyjątkowo zaawansowanych technicznie. Ofiarami miały być organizacje o znaczeniu strategicznym oraz elementy infrastruktury krytycznej na całym świecie. Nie ujawniono, kto dokładnie stoi za atakami, ale eksperci nie wykluczają, że może to być operacja sponsorowana przez państwo, a nie zwykli cyberprzestępcy.

Skala zagrożenia była na tyle duża, że oprócz Stanów Zjednoczonych wspólny alert opublikowały również państwa sojuszu Five Eyes, czyli Australia, Kanada, Nowa Zelandia i Wielka Brytania. Australijskie służby wydały nawet szczegółowy poradnik dla administratorów, jak sprawdzać systemy pod kątem śladów włamania. W samej dyrektywie CISA znalazły się bezprecedensowo ostre polecenia. Federalne agencje w USA muszą zinwentaryzować wszystkie urządzenia SD-WAN do 26 lutego do godziny 23:59 czasu wschodniego, a do 27 lutego do godziny 17:00 załatać wszystkie systemy. W przypadku wykrycia przejęcia pełnych uprawnień zalecana jest całkowita odbudowa infrastruktury od zera.

Konieczna natychmiastowa reakcja

Cisco potwierdziło, że nie istnieją żadne obejścia problemu. Jedynym rozwiązaniem jest natychmiastowa aktualizacja do nowych wersji oprogramowania, które dopiero są wdrażane. Zagrożone są wszystkie wcześniejsze wydania systemu. Firma zaleca również dodatkowe zabezpieczenia, takie jak ograniczenie dostępu administracyjnego tylko do zaufanych adresów IP, wymianę certyfikatów oraz przekierowanie logów na zewnętrzne serwery, aby ułatwić wykrywanie ataków.